обзор Bosch, СКАТ, Триада » АвтоНоватор

Как вы уже знаете из предыдущих материалов по автомобильным радиоантеннам и автомобильным ТВ антеннам, активные антенны для авто, отличаются от пассивных антенн тем, что имеют конструктивно встроенный усилитель, и требуют автономного питания.

Народные активные антенны для авто

Антенна автомобильная активная избавляет рядового потребителя от приобретения и установки дополнительного оборудования в виде усилителя. Сегодняшний производитель уже вовсю идёт к тому, чтобы создавать активные внутрисалонные антенны комбинированными. Т.е., как для приема радио сигналов, так и для приёма ТВ сигналов.

Нет, конечно же мы не станем утверждать и убеждать вас в том, что представленный обзор активных антенн Бош, Скат, Триада – это истина в последней инстанции. Каждый автовладелец при выборе активной внутрисалонной антенны для радиостанции руководствуется своими предпочтениями и своими, ему одному ведомыми, критериями.

youtube.com/embed/NeTLGpFPDKk?rel=0″ frameborder=»0″ allowfullscreen=»»>Антенна автомобильная Триада

Эта модель антенн производится в России НПФ «Триада». Отвечая международным стандартам, антенны Триада полностью адаптированы к приёму сигнала в российских условиях.

Дело в том, что импортные антенны зачастую не предназначены для работы (приема) МВ 1-3, и, соответственно прием этих каналов оставляет желать лучшего.

Бренд Триада представлен на рынке 5-ю видами автомобильных антенн. Остановимся на внутрисалонной автомобильной антенне Триада — 610 Standart. Данная модель спокойно становится на одну ступень с типами автомобильных антенн: Пионер, Пролоджи.

Интересующие потребителя свойства антенны автомобильной Триада:

- встроенный усилитель с коррекцией для оптимизации приёма МВ и ДМВ;

- для уменьшения помех от системы зажигания авто встроен двойной фильтр для питания антенны;

- два дополнительных режима работы: «город» — для снижения уровня промышленных помех в черте города, и «турбо» — для усиления сигнала, очень полезно для водителей в дальней поездке за чертой города.

Активная внутрисалонная автомобильная антенна Скат

В отличие от ТВ-Радиоантенны Триада, автомобильная антенна Скат – радиоантенна. Производится в России компанией ААЦ «Инжиниринг». Продажная комплектация автомобильной антенны Скат – минимальна, т.к. она уже в собранном виде преподносится потребителю. Удобно. Просто производите монтаж полотна антенны на стекло автомобиля.

Антенное полотно антенны скат требует пары слов. Это металлические вибраторы, которые, как правило, используются на дорогих ТВ антеннах. При установке полотна не требуется квалификации, всего лишь аккуратность. Салфетка для обработки стекла в комплекте.

Технические параметры автомобильной антенны Скат, интересные для потребителя:

- активным элементам выступает сверхчастотная микросхема Telefunken – это уже говорит само за себя;

- сборка антенны произведена промышленным способом;

- антенна снабжена двумя режимами работы: «город» и «трасса»;

- монтаж платы схемы обеспечен влагозащитой, что гарантированно обеспечит не мене 10 лет работы антенны;

- многозвенный фильтр позволяет согласовать антенну Скат с любой автомагнитолой, гарантируя устранение помех в движении и от собственной системы зажигания авто;

- работоспособность антенны обеспечивается питанием до 7 вольт.

Автомобильная антенна Bosch

У этого бренда существует масса заслуживающих внимания моделей. Но, есть одно «но». Автомобильная антенна Бош на нашем рынке очень сложно идентифицируется. Рассмотрим пример внутрисалонной автомобильной антенны Bosch-014.

Непонятность начинается с упаковки. Производитель Малайзия, реквизиты Германия, а штрих-код французский. Нет, к самому бренду претензий быть не может. Мы, всего лишь, хотим акцентировать внимание рядового потребителя – автомобилиста на приобретении именно фирменной автомобильной антенны. Даже, если она и относится к разряду неоригинальных комплектующих авто.

Далее сборка и установка антенны в салоне. Антенное полотно – проволочная нить в пластической форме. Требует особой внимательности при монтаже на автомобильное стекло.

Технические параметры автомобильной антенны Бош:

- в роли активных элементов выступают транзисторы;

- снабжена отдельными каналами усиления для СВ и УКВ;

- снижение антенны на автомагнитолу выполняется производится плоским низкочастотным кабелем.

По оценкам экспертов, это может отрицательно влиять на защиту от помех;

По оценкам экспертов, это может отрицательно влиять на защиту от помех; - защитное покрытие платы не вызывает нареканий, выполнено добротно. Т.е. Электроника прослужит гарантированный производителем срок;

- фильтр питания антенны стандартный;

- Автор: Андрей

- Распечатать

Оцените статью:

(14 голосов, среднее: 2.9 из 5)

Adblock

detector

СКАТ-СОНАР — Гидроакустический комплекс — НПП «Форт XXI»

Интегрированный гидроакустический комплекс СКАТ-СОНАР представляет собой объединенные в одном изделии Гидролокатор бокового обзора и Эхолот. СКАТ-СОНАР предназначен для одновременного выполнения промерных работ и гидроакустического обследования дна на внутренних водоемах и на мелководных участках шельфа с глубинами до 200 метров.Существенными достоинствами комплекса СКАТ-СОНАР являются простота и надежность. Точность определения глубины составляет 1 см на глубинах до 15 метров плюс 0.1% от глубины на глубинах 15-200 метров. Гидроакустическое изображение дна с высокой степенью детализации можно получить в полосе обзора от 5 до 120 м.

СКАТ-СОНАР предназначен для одновременного выполнения промерных работ и гидроакустического обследования дна на внутренних водоемах и на мелководных участках шельфа с глубинами до 200 метров.Существенными достоинствами комплекса СКАТ-СОНАР являются простота и надежность. Точность определения глубины составляет 1 см на глубинах до 15 метров плюс 0.1% от глубины на глубинах 15-200 метров. Гидроакустическое изображение дна с высокой степенью детализации можно получить в полосе обзора от 5 до 120 м.

СКАТ-СОНАР обеспечивает:

- Высокую точность определения глубины в различных условиях.

- Высокую частоту следования зондирующих импульсов (может быть настроена пользователем).

- Индикацию глубины на цифровом дисплее эхолота (работа без подключения к компьютеру) и на мониторе компьютера.

- Выдачу информации о глубине в цифровом виде в стандартном протоколе на внешние устройства.

- Отображение гидроакустического изображения дна с координатной привязкой

- Определение координат и размеров обнаруженных объектов в реальном времени и в постобработке, экспорт отметок объектов на карту в реальном времени

- Возможность загрузки пользователем новых версий встроенного программного обеспечения.

В состав комплекса на основе СКАТ-СОНАР могут быть включены:

- Эхолот гидрографический промерный одночастотный или двухчастотный (СКАТ-50, СКАТ-50М, СКАТ-200, СКАТ-200М)

- Гидролокатор бокового обзора (ГБО)

- Комплект ГНСС-оборудования для работы в RTK-режиме с функцией ГНСС-компаса

- Комплект оборудования для обмена данными с береговым АРМ оператора на базе WiFi-модемов с дальностью до 4-5 км либо 8-12 км, или на основе УКВ-модемов с дальностью связи до 30 км

- АРМ оператора в моноблочном исполнении со степень защиты IP65 в открытом рабочем состоянии и IP68 в закрытом состоянии с временем автономной работы не менее 4 часов

- Программное обеспечение для сбора и обработки данных

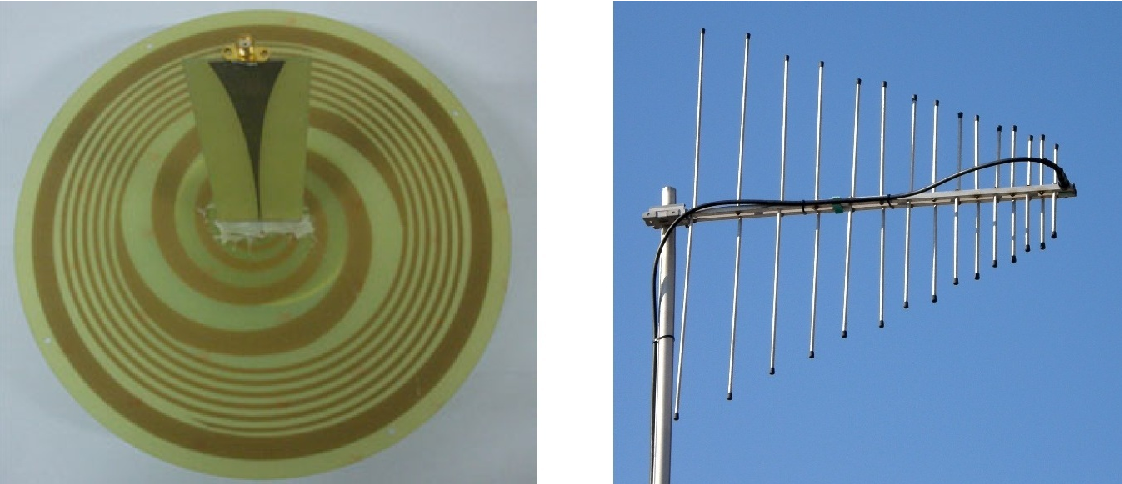

Внешний вид СКАТ-КОМПАКТ |

Антенный моноблок СКАТ-СОНАР |

СКАТ-СОНАР можно использовать в различных вариантах:

- Вариант для использования на беспилотном катере

- антенны эхолота и гидролокатора могут быть вмонтированы в корпус катера или использоваться в виде моноблока, закрепляемого на катере

- электронные платы, входящие в состав оборудования могут быть собраны в единый герметичный корпус, устанавливаемый на катере в удобном месте либо переданы в OEM-варианте для размещения внутри приборного отсека катера

- Модульный вариант

- подключение датчика эхолота к электронному блоку эхолота СКАТ и последующей передачей данных от эхолота в COM-порт ноутбука

- подключение гидролокатора непосредственно в Ethernet-порт ноутбука

- Моноблочный вариант

- подключение антенн эхолота, гидролокатора, ГНСС-компаса к единому бортовому моноблоку СКАТ-Компакт, в состав которого входят: компьютер, навигационный приемник, эхолот, гидролокатор, блок питания с автономностью до 4 часов.

- подключение антенн эхолота, гидролокатора, ГНСС-компаса к единому бортовому моноблоку СКАТ-Компакт, в состав которого входят: компьютер, навигационный приемник, эхолот, гидролокатор, блок питания с автономностью до 4 часов.

| Электронный блок эхолота СКАТ |

Излучатель одночастотный (200 кГц) | Излучатель двухчастотный 50/200 кГц |

Технические характеристики комплекса СКАТ-СОНАР

| Наименование параметра | Значение |

| Эхолот СКАТ-50, СКАТ-50М, СКАТ-200, СКАТ-200М | |

| Частота, кГц | 200, 50 |

| Ширина диаграммы направленности антенны по уровню -3Дб, ° | 8х8, 19х21, 3х5 |

| Инструментальная погрешность, мм | 10 |

Точность измерения глубины:

|

1 см |

| Минимальная рабочая глубина, м | 0,3 (0,2 в зависимости от типа грунта) |

| Максимальная рабочая глубина, м | 50, 200 |

| Частота зондирующих импульсов | в зависимости от глубины, на малых глубинах не менее 10 Гц |

| Передача данных | RS-232; протокол NMEA-0183, |

| Частота передачи данных | в соответствии с частотой зондирующих импульсов |

| Напряжение питания, В | 10 — 36, постоянный ток |

| Потребляемая мощность, Вт, не более | 5 |

| Габаритные размеры электронного блока, мм, не более | 190х90х180 |

| Масса электронного блока, кг, не более | 1,7 |

| Гидролокатор двухчастотный | |

| Частота, кГц | 300/800 |

| Излучатели | По одному на каждый борт |

| Ширина диаграммы направленности | 300 кГц – 1. 5º х 60º 5º х 60º800 кГц – 0.5º х 30º |

| Разрешение по дальности, см | 2 |

| Ширина полосы обзора, м | 5-200 |

| Обмен данными | Ethernet |

| Напряжение питания, В | 24, постоянный ток |

| Потребляемая мощность, Вт, не более | 3 |

| Антенный моноблок | |

| Максимальная глубина, м, не более | 50 |

| Габаритные размеры, мм, не более | 450х150х180 |

| Масса, кг, не более на воздухе в воде |

3,5 1.7 |

| Бортовой моноблок СКАТ-Компакт |

|

| Время автономной работы, час | До 4, в зависимости от комплектации |

| Габаритные размеры, мм, не более | 460х335х190 |

| Масса, кг, не более | В зависимости от автономности |

| Пыле- влагозащищенность по ГОСТ 14254 | IP65 |

| Диапазон рабочих температур, °C | 0 . .. 50 .. 50 |

Программное обеспечение работы оборудования в составе СКАТ-СОНАР

- ПО настройки и отображения данных эхолота ScatSonarControl

- ПО гидролокатора бокового обзора ГБО СКАТ

- ПО судовождения и навигации AquaScan

- ПО обработки данных TransCalc

ПО настройки и отображения данных эхолота ScatSonarControl

Программное обеспечение ScatSonarControl обеспечивает:

- Подключение эхолота СКАТ-50М, 200М и любого навигационного приемника, работающего по стандартному протоколу.

- Отображение в цифровом виде информации о глубине и данных, поступающих с навигационного приемника

- Запись данных о глубине и координатах в файл

- Отображение гидроакустического изображения профиля дна (сонограммы) и осциллограммы принятого сигнала.

- Отображение протокола данных, поступающих с эхолота и с навигационного приемника

- Установку частоты следования зондирующих импульсов, верхней и нижней границы измерения глубины, значения скорости звука в воде.

Эхолоты СКАТ надежно определяют глубину в условиях резкого перепада глубин

ПО гидролокатора бокового обзора ГБО СКАТ обеспечивает:

- Подключение различных моделей гидролокаторов (ГБО СКАТ, SportScan, YellowFin)

- Работу в режиме реального времени и в режиме потпросмотра и обработки данных

- Подключение любого навигационного приемника, работающего по стандартному протоколу

- Отображение в цифровом и аналоговом виде поступающей информации

- Отображение данных гидролокатора в режиме «водопада» и осциллограммы принятого сигнала

- Запись данных в файл стандартного формата .xtf

- Отображение протоколов данных, поступающих с внешних устройств

- Настройку параметров работы ГБО (усиление, наклонная дальность, баланс каналов, выбор рабочих каналов, выбор палитры

- Определение координат и размеров обнаруженных объектов, запись информации в каталог объектов, выкладка отметок объектов на карту

Фрагмент записи ГБО. Бревна на дне акватории Химкинского водохранилища

Бревна на дне акватории Химкинского водохранилища

Результаты, получаемые при проведении работ с использованием СКАТ-СОНАР

- Батиметрическая карта (план, отчетные планшеты, галсовые кальки) обследованного участка с нанесением обнаруженных объектов

- Каталог обнаруженных объектов с изображениями, координатами, размерами

- Поперечные, продольные и произвольно ориентированные профили по любым выбранным сечениям

- 3-мерные модели рельефа дна для использования при проектировании и моделировании

- При проведении ПТР – оценка соответствия фактического состояния поверхности грунта и уложенных трубопроводов и кабелей проектным решениям

- Карты изменений рельефа дна по результатам последовательных съемок с оценкой объемов произведенных работ

- Карты геоморфологической структуры дна и мониторинг изменений

Модуль формирования планшетов и галсовых калек

Отчетные планшеты по результатам выполнения гидрографических работ

Что такое скаты и грязные ящики?

С мая, когда протестующих по всей стране прошли маршем против жестокости полиции и в поддержку движения Black Lives Matter, активисты постоянно замечали присутствие в небе: загадочные самолеты и вертолеты, зависшие над головой, по-видимому, следящие за протестующими. Пресс-релиз Министерства юстиции в конце мая показал, что Министерство юстиции попросило Агентство по борьбе с наркотиками и Службу судебных приставов США оказать неуказанную поддержку правоохранительным органам во время протестов. Несколько дней спустя меморандум, полученный BuzzFeed News, дал немного больше информации по этому вопросу; выяснилось, что вскоре после того, как в различных городах начались протесты, DEA запросило у Министерства юстиции специальные полномочия для тайного слежки за протестующими Black Lives Matter от имени правоохранительных органов.

Пресс-релиз Министерства юстиции в конце мая показал, что Министерство юстиции попросило Агентство по борьбе с наркотиками и Службу судебных приставов США оказать неуказанную поддержку правоохранительным органам во время протестов. Несколько дней спустя меморандум, полученный BuzzFeed News, дал немного больше информации по этому вопросу; выяснилось, что вскоре после того, как в различных городах начались протесты, DEA запросило у Министерства юстиции специальные полномочия для тайного слежки за протестующими Black Lives Matter от имени правоохранительных органов.

Хотя в пресс-релизе и служебной записке не говорится , в какой форме будет осуществляться поддержка и наблюдение, вполне вероятно, что два агентства попросили помочь полиции по определенной причине. И у Управления по борьбе с наркотиками, и у маршалов есть самолеты, оснащенные так называемыми «скатами» или «грязными ящиками»: мощными технологиями, способными отслеживать мобильные телефоны или, в зависимости от того, как они настроены, массово собирать данные и сообщения с мобильных телефонов.

Stingray использовались правоохранительными органами на земле и в воздухе в течение многих лет, но вызывают большие споры, поскольку они не просто собирают данные с целевых телефонов; они собирают данные с любого телефона, находящегося поблизости от устройства. Эти данные можно использовать для идентификации людей — например, протестующих — и отслеживания их перемещений во время и после демонстраций, а также для выявления других, кто с ними связан. Они также могут внедрять шпионское программное обеспечение в определенные телефоны или направлять браузер телефона на веб-сайт, где на него может быть загружено вредоносное ПО, хотя неясно, использовали ли их для этой цели какие-либо правоохранительные органы США.

Подпишитесь на нашу рассылку новостей

Исходный отчет. Бесстрашная журналистика. Доставлено вам.

Я в

Хотя правоохранительные органы используют технологии с 1990-х годов, широкая общественность узнала о них только в последнее десятилетие, и многое об их возможностях остается неизвестным, поскольку правоохранительные органы и компании, производящие устройства пошли на многое, чтобы сохранить подробности в секрете. Скаты обычно используются для преследования подозреваемых в наркотиках и других уголовных расследованиях, но активисты также считают, что устройства использовались во время протестов против трубопровода Dakota Access и против протестующих Black Lives Matter в течение последних трех месяцев. Министерство юстиции требует, чтобы федеральные агенты получили ордер на использование технологии в уголовных делах, но есть исключение для национальной безопасности. Учитывая, что президент Дональд Трамп назвал протестующих «террористами» и что на улицы Портленда, штат Орегон, были отправлены военизированные офицеры Министерства внутренней безопасности, можно предположить, что наблюдение за недавними демонстрациями было признано национальным. вопрос безопасности — повышается вероятность того, что правительство могло использовать технологию скатов для сбора данных о протестующих без ордера.

Скаты обычно используются для преследования подозреваемых в наркотиках и других уголовных расследованиях, но активисты также считают, что устройства использовались во время протестов против трубопровода Dakota Access и против протестующих Black Lives Matter в течение последних трех месяцев. Министерство юстиции требует, чтобы федеральные агенты получили ордер на использование технологии в уголовных делах, но есть исключение для национальной безопасности. Учитывая, что президент Дональд Трамп назвал протестующих «террористами» и что на улицы Портленда, штат Орегон, были отправлены военизированные офицеры Министерства внутренней безопасности, можно предположить, что наблюдение за недавними демонстрациями было признано национальным. вопрос безопасности — повышается вероятность того, что правительство могло использовать технологию скатов для сбора данных о протестующих без ордера.

Чтобы лучше понять, какое наблюдение может быть направлено на протестующих, вот разбивка того, что мы знаем и чего еще не знаем о скатах, а также почему их использование вызывает такие споры.

Что такое скат?

Stingray — это общее название инструмента электронного наблюдения, который имитирует вышку сотовой связи, чтобы заставить мобильные телефоны и другие устройства подключаться к ней, а не к настоящей вышке сотовой связи. При этом телефон или другое устройство раскрывает информацию о себе и своем пользователе оператору ската. Другими распространенными названиями этого инструмента являются «симулятор сотового сайта» и «перехватчик IMSI».

Почему его называют скатом?

Название stingray происходит от торговой марки конкретной коммерческой модели ловушки IMSI, производимой Harris Corporation из Флориды. StingRay этой компании представляет собой устройство размером с портфель, которым можно управлять из автомобиля, подключив его к прикуривателю. Harris также производит такие продукты, как Harpoon, усилитель сигнала, который делает StingRay более мощным, и KingFish, портативное устройство меньшего размера, которое работает как скат и может использоваться агентом правоохранительных органов во время прогулки вне транспортного средства. Около дюжины других компаний производят варианты Stingray с различными возможностями. Оборудование для наблюдения дорогое и часто продается в комплекте. Например, в документах, полученных Motherboard в 2016 году, Харрис предлагал пакет KingFish стоимостью 157 300 долларов США и пакет StingRay стоимостью 148 000 долларов США, не включая обучение и техническое обслуживание. Документы, полученные в этом году Американским союзом гражданских свобод, указывают на то, что Harris модернизировал StingRay до более нового устройства, которое он назвал Crossbow, хотя известно немного информации о том, как оно работает. Отдельно в просочившемся в The Intercept в 2015 году секретном каталоге средств наблюдения описаны другие подобные устройства.

Около дюжины других компаний производят варианты Stingray с различными возможностями. Оборудование для наблюдения дорогое и часто продается в комплекте. Например, в документах, полученных Motherboard в 2016 году, Харрис предлагал пакет KingFish стоимостью 157 300 долларов США и пакет StingRay стоимостью 148 000 долларов США, не включая обучение и техническое обслуживание. Документы, полученные в этом году Американским союзом гражданских свобод, указывают на то, что Harris модернизировал StingRay до более нового устройства, которое он назвал Crossbow, хотя известно немного информации о том, как оно работает. Отдельно в просочившемся в The Intercept в 2015 году секретном каталоге средств наблюдения описаны другие подобные устройства.

StingRay II, симулятор сотовой связи, используемый для целей наблюдения, производства Harris Corporation, Мельбурн, Флорида.

Фото: Ведомство США по патентам и товарным знакам через AP

Как работает скат?

Телефоны периодически автоматически транслируют свое присутствие на ближайшую к ним вышку сотовой связи, чтобы сеть оператора телефонной связи могла предоставить им услуги в этом месте. Они делают это, даже когда телефон не используется для совершения или приема вызова. Когда телефон связывается с сотовой вышкой, он раскрывает уникальный идентификатор или номер IMSI (международный идентификатор мобильного абонента), связанный с SIM-картой в телефоне. Номер IMSI идентифицирует этот телефон и его владельца как платного клиента оператора сотовой связи, и этот номер может быть сопоставлен оператором связи с именем, адресом и номером телефона владельца.

Они делают это, даже когда телефон не используется для совершения или приема вызова. Когда телефон связывается с сотовой вышкой, он раскрывает уникальный идентификатор или номер IMSI (международный идентификатор мобильного абонента), связанный с SIM-картой в телефоне. Номер IMSI идентифицирует этот телефон и его владельца как платного клиента оператора сотовой связи, и этот номер может быть сопоставлен оператором связи с именем, адресом и номером телефона владельца.

Скат маскируется под вышку сотовой связи, чтобы заставить телефоны пинговать его вместо законных вышек сотовой связи, и при этом раскрывать номера IMSI телефонов. В прошлом он делал это, излучая сигнал, который был сильнее, чем сигнал, генерируемый законными сотовыми вышками вокруг него. Переход на сети 4G должен был частично решить эту проблему, добавив этап аутентификации, чтобы мобильные телефоны могли определить, является ли вышка сотовой связи законной. Но исследователь безопасности по имени Роджер Пикерас Ховер обнаружил, что аутентификация в 4G не происходит до тех пор, пока телефон не покажет свой номер IMSI, а это означает, что скаты могут получить эти данные до того, как телефон определит, что он не связывается с подлинной сотовой вышкой. и переключается на тот, который аутентифицирован. По словам Джовера, эта уязвимость все еще существует в протоколе 5G. Хотя протокол 5G предлагает функцию, которая шифрует IMSI, когда он раскрывается во время связи перед аутентификацией, правоохранительные органы могут просто попросить операторов мобильной связи расшифровать его для них. А группа исследователей из Университета Пердью и Университета Айовы также нашла способ угадать номер IMSI без необходимости обращаться к оператору связи для его расшифровки.

и переключается на тот, который аутентифицирован. По словам Джовера, эта уязвимость все еще существует в протоколе 5G. Хотя протокол 5G предлагает функцию, которая шифрует IMSI, когда он раскрывается во время связи перед аутентификацией, правоохранительные органы могут просто попросить операторов мобильной связи расшифровать его для них. А группа исследователей из Университета Пердью и Университета Айовы также нашла способ угадать номер IMSI без необходимости обращаться к оператору связи для его расшифровки.

Поскольку скат на самом деле не является вышкой в сети оператора, звонки и сообщения на телефон и с телефона не могут проходить, пока телефон общается со скатом. Таким образом, после того, как скат фиксирует номер IMSI и местоположение устройства, скат «освобождает» телефон, чтобы он мог подключиться к настоящей сотовой вышке. Он может сделать это, передав сообщение на этот телефон, которое фактически говорит телефону найти другую вышку.

Что правоохранительные органы могут сделать с номером IMSI?

Правоохранительные органы могут использовать скат либо для идентификации всех телефонов в непосредственной близости от ската, либо для конкретного телефона, даже если телефоны не используются. Затем правоохранительные органы могут с помощью повестки в суд запросить у оператора телефонной связи имя и адрес клиента, связанные с этим номером или номерами. Они также могут получить исторический журнал всех вышек сотовой связи, которые телефон пинговал в недавнем прошлом, чтобы отслеживать, где он был, или они могут получать пинговые вышки сотовой связи в режиме реального времени, чтобы определить текущее местоположение пользователя. Улавливая несколько номеров IMSI рядом со скатом, правоохранительные органы также потенциально могут выявить связи между людьми, видя, какие телефоны пингуют одни и те же вышки сотовой связи примерно в одно и то же время.

Затем правоохранительные органы могут с помощью повестки в суд запросить у оператора телефонной связи имя и адрес клиента, связанные с этим номером или номерами. Они также могут получить исторический журнал всех вышек сотовой связи, которые телефон пинговал в недавнем прошлом, чтобы отслеживать, где он был, или они могут получать пинговые вышки сотовой связи в режиме реального времени, чтобы определить текущее местоположение пользователя. Улавливая несколько номеров IMSI рядом со скатом, правоохранительные органы также потенциально могут выявить связи между людьми, видя, какие телефоны пингуют одни и те же вышки сотовой связи примерно в одно и то же время.

Если правоохранительные органы уже знают номер IMSI определенного телефона и человека, которого они пытаются найти, они могут запрограммировать этот номер IMSI в Stingray, и он сообщит им, находится ли этот телефон поблизости. Правоохранительные органы также могут определить местонахождение конкретного телефона и его пользователя, перемещая скат по географическому району и измеряя уровень сигнала телефона, когда он подключается к скату. Harris StingRay может управляться с патрульной машины, когда он объезжает окрестности, чтобы сузить местонахождение подозреваемого до определенного кластера домов или зданий, после чего правоохранительные органы могут переключиться на ручной KingFish, который обеспечивает еще большую точность. . Например, после того, как правоохранительные органы сузили местонахождение телефона и подозреваемого до офисного или жилого комплекса с помощью StingRay, они могут пройти через комплекс и коридоры с помощью KingFish, чтобы найти конкретный офис или квартиру, где находится мобильный телефон и его пользователь. расположены.

Harris StingRay может управляться с патрульной машины, когда он объезжает окрестности, чтобы сузить местонахождение подозреваемого до определенного кластера домов или зданий, после чего правоохранительные органы могут переключиться на ручной KingFish, который обеспечивает еще большую точность. . Например, после того, как правоохранительные органы сузили местонахождение телефона и подозреваемого до офисного или жилого комплекса с помощью StingRay, они могут пройти через комплекс и коридоры с помощью KingFish, чтобы найти конкретный офис или квартиру, где находится мобильный телефон и его пользователь. расположены.

Устройство отслеживает только мобильные телефоны?

Нет. В 2008 году власти использовали StingRay и KingFish, чтобы найти подозреваемого, который использовал воздушную карту: устройство для подключения к Интернету, которое подключается к компьютеру и позволяет пользователю выходить в Интернет через беспроводную сотовую сеть. Подозреваемый, Дэниел Ригмайден, был вором личных данных, который действовал из квартиры в Сан-Хосе, Калифорния. Ригмайден использовал украденный номер кредитной карты, а также вымышленное имя и адрес для регистрации своего интернет-аккаунта в Verizon. С помощью Verizon ФБР удалось его идентифицировать. Они определили общий район в Сан-Хосе, где Ригмейден использовал воздушную карту, чтобы они могли расположить свой скат в этом районе и перемещать его, пока не найдут многоквартирный дом, из которого шел его сигнал. Затем они обошли жилой комплекс с ручным KingFish или подобным устройством, чтобы точно определить квартиру, которую использовал Ригмейден.

Ригмайден использовал украденный номер кредитной карты, а также вымышленное имя и адрес для регистрации своего интернет-аккаунта в Verizon. С помощью Verizon ФБР удалось его идентифицировать. Они определили общий район в Сан-Хосе, где Ригмейден использовал воздушную карту, чтобы они могли расположить свой скат в этом районе и перемещать его, пока не найдут многоквартирный дом, из которого шел его сигнал. Затем они обошли жилой комплекс с ручным KingFish или подобным устройством, чтобы точно определить квартиру, которую использовал Ригмейден.

Что такое грязный ящик?

Грязная коробка — это общее название для определенных моделей уловителей IMSI, которые производятся дочерней компанией Boeing, компанией Digital Receiver Technology, расположенной в Мэриленде, отсюда и название «коробка DRT». Сообщается, что они используются DEA и Службой маршалов с самолетов для перехвата данных с мобильных телефонов. Статья Wall Street Journal за 2014 год показала, что Служба маршалов начала использовать грязные ящики в самолетах Cessna в 2007 году. Бортовой грязный ящик может собирать данные о гораздо большем количестве телефонов, чем наземный скат; он также может легче и быстрее перемещаться по большим территориям. Согласно каталогу технологий наблюдения 2006 года, просочившемуся в 2015 году, модели грязных ящиков, описанные в этом документе, могут быть настроены для отслеживания до 10 000 целевых номеров IMSI или телефонов.

Бортовой грязный ящик может собирать данные о гораздо большем количестве телефонов, чем наземный скат; он также может легче и быстрее перемещаться по большим территориям. Согласно каталогу технологий наблюдения 2006 года, просочившемуся в 2015 году, модели грязных ящиков, описанные в этом документе, могут быть настроены для отслеживания до 10 000 целевых номеров IMSI или телефонов.

Есть ли у скатов и дертбоксов другие возможности?

Скаты и дертбоксы можно настроить для использования в активном или пассивном режиме. В активном режиме эти технологии транслируются на устройства и взаимодействуют с ними. Пассивный режим включает захват любых данных и обмен данными в режиме реального времени по сотовым сетям, не требуя, чтобы телефон напрямую связывался с устройством для перехвата. Собранные данные могут включать номер IMSI, а также текстовые сообщения, электронную почту и голосовые вызовы.

Если эти данные или сообщения зашифрованы, то их перехват бесполезен, если у них нет способа их расшифровать. Телефоны, использующие 4G, используют надежное шифрование. Но скаты могут заставить телефоны перейти на 2G, менее безопасный протокол, и попросить телефон либо не использовать шифрование, либо использовать слабое шифрование, которое можно взломать. Они могут это сделать, потому что, хотя большинство людей в наши дни используют 4G, в некоторых регионах мира все еще распространены сети 2G, и поэтому все телефоны должны иметь возможность общаться в этих сетях.

Телефоны, использующие 4G, используют надежное шифрование. Но скаты могут заставить телефоны перейти на 2G, менее безопасный протокол, и попросить телефон либо не использовать шифрование, либо использовать слабое шифрование, которое можно взломать. Они могут это сделать, потому что, хотя большинство людей в наши дни используют 4G, в некоторых регионах мира все еще распространены сети 2G, и поэтому все телефоны должны иметь возможность общаться в этих сетях.

Версии скатов, используемые военными, могут перехватывать содержимое мобильной связи — текстовые сообщения, электронная почта и голосовые вызовы — и расшифровывать некоторые виды этой мобильной связи. Военные также используют функцию глушения или отказа в обслуживании, которая не позволяет противникам взорвать бомбы с помощью мобильного телефона.

Помимо сбора номера IMSI устройства и перехвата сообщений, перехватчики IMSI военного уровня также могут подделывать текстовые сообщения на телефон, по словам Дэвида Берджесса, инженера по телекоммуникациям, который раньше работал с американскими оборонными подрядчиками, поддерживающими зарубежные военные операции. . Берджесс говорит, что если военные знают номер телефона и номер IMSI цели, они могут использовать перехватчик IMSI для отправки сообщений на другие телефоны, как если бы они исходили с телефона цели. Они также могут использовать перехватчик IMSI для так называемой атаки «человек посередине», чтобы звонки от одной цели проходили через перехватчик IMSI на целевой телефон. Таким образом, они могут записывать вызов в режиме реального времени и потенциально прослушивать разговор, если он не зашифрован или если они могут его расшифровать. Военные системы также могут отправлять беззвучное SMS-сообщение на телефон, чтобы изменить его настройки, чтобы телефон отправлял текстовые сообщения через сервер, которым управляют военные, а не через сервер оператора мобильной связи.

. Берджесс говорит, что если военные знают номер телефона и номер IMSI цели, они могут использовать перехватчик IMSI для отправки сообщений на другие телефоны, как если бы они исходили с телефона цели. Они также могут использовать перехватчик IMSI для так называемой атаки «человек посередине», чтобы звонки от одной цели проходили через перехватчик IMSI на целевой телефон. Таким образом, они могут записывать вызов в режиме реального времени и потенциально прослушивать разговор, если он не зашифрован или если они могут его расшифровать. Военные системы также могут отправлять беззвучное SMS-сообщение на телефон, чтобы изменить его настройки, чтобы телефон отправлял текстовые сообщения через сервер, которым управляют военные, а не через сервер оператора мобильной связи.

Можно ли использовать устройства для заражения телефонов вредоносными программами?

Версии устройств, используемых военными и спецслужбами, потенциально могут внедрять вредоносное ПО в целевые телефоны, в зависимости от того, насколько защищен телефон. Они могут сделать это двумя способами: либо перенаправить браузер телефона на вредоносный веб-сайт, откуда на телефон может быть загружено вредоносное ПО, если в браузере есть уязвимость программного обеспечения, которую могут использовать злоумышленники; или они могут внедрить вредоносное ПО со ската прямо в основную полосу частот телефона, если программное обеспечение основной полосы частот имеет уязвимость. Вредоносное ПО, внедренное в полосу частот телефона, сложнее обнаружить. Такое вредоносное ПО может использоваться для превращения телефона в подслушивающее устройство для слежки за разговорами. Недавно Amnesty International сообщила о случаях двух марокканских активистов, чьи телефоны могли стать мишенью таких сетевых атак с целью установки шпионского ПО, разработанного израильской компанией.

Они могут сделать это двумя способами: либо перенаправить браузер телефона на вредоносный веб-сайт, откуда на телефон может быть загружено вредоносное ПО, если в браузере есть уязвимость программного обеспечения, которую могут использовать злоумышленники; или они могут внедрить вредоносное ПО со ската прямо в основную полосу частот телефона, если программное обеспечение основной полосы частот имеет уязвимость. Вредоносное ПО, внедренное в полосу частот телефона, сложнее обнаружить. Такое вредоносное ПО может использоваться для превращения телефона в подслушивающее устройство для слежки за разговорами. Недавно Amnesty International сообщила о случаях двух марокканских активистов, чьи телефоны могли стать мишенью таких сетевых атак с целью установки шпионского ПО, разработанного израильской компанией.

Использование скатов правоохранительными органами США внутри страны более ограничено, учитывая, что им, в отличие от военных, необходимо получать ордера или судебные постановления для использования устройств в федеральных расследованиях. Но мало прозрачности или надзора в отношении того, как устройства используются федеральными агентами и местной полицией, поэтому многое еще неизвестно: например, использовались ли они когда-либо для записи содержимого разговоров по мобильному телефону или для устанавливать вредоносное ПО на телефоны.

Но мало прозрачности или надзора в отношении того, как устройства используются федеральными агентами и местной полицией, поэтому многое еще неизвестно: например, использовались ли они когда-либо для записи содержимого разговоров по мобильному телефону или для устанавливать вредоносное ПО на телефоны.

В новостях предполагают, что некоторые модели скатов, используемых Службой маршалов, могут извлекать текстовые сообщения, контакты и фотографии с телефонов, хотя не говорится, как устройства это делают. Документы, полученные ACLU в 2015 году, также указывают на то, что такие устройства действительно могут записывать номера входящих и исходящих звонков, дату, время и продолжительность звонков, а также перехватывать содержание голосовых и текстовых сообщений. Но министерство юстиции уже давно публично заявляет, что скаты, которые оно использует внутри страны, не перехватывают содержание сообщений. Министерство юстиции заявило, что устройства «могут быть способны перехватывать содержимое сообщений, и поэтому такие устройства должны быть настроены на отключение функции перехвата, если только перехват не был санкционирован приказом Раздела III [прослушивание телефонных разговоров]».

Что касается глушения связи внутри страны, протестующие против трубопровода Dakota Access в Стэндинг-Роке, Северная Дакота, в 2016 году описали самолеты и вертолеты, летающие над головой, которые, по их мнению, использовали технологию для глушения мобильных телефонов. Протестующие описали такие проблемы, как поломка телефонов, прерывание прямых трансляций и проблемы с загрузкой видео и других сообщений в социальные сети.

Почему скаты и дертбоксы вызывают такие споры?

Устройства не просто собирают данные о целевых телефонах. Правоохранительные органы могут отслеживать конкретный телефон известного подозреваемого, но любой телефон, находящийся поблизости от ската, который использует ту же сотовую сеть, что и целевой телефон или устройство, подключится к скату. Документы по уголовному делу 2011 года в Канаде показали, что устройства, используемые Королевской канадской конной полицией, имели радиус действия в треть мили, и всего за три минуты использования одно устройство перехватило 136 разных телефонов.

Правоохранительные органы также могут использовать скат менее целенаправленным способом для сбора информации обо всех находящихся поблизости телефонах. Пока телефон подключается или общается со скатом, обслуживание этих телефонов прерывается до тех пор, пока скат не освободит их. Соединение должно длиться ровно столько времени, сколько требуется телефону, чтобы раскрыть свой номер IMSI скату, но неясно, какое тестирование и надзор провело Министерство юстиции, чтобы гарантировать, что устройства выпускают телефоны. Скаты должны позволять 911 вызовов для передачи на законную вышку сотовой связи, чтобы не нарушить работу служб экстренной помощи, но другие экстренные вызовы, которые пользователь может попытаться сделать, когда его телефон подключен к скату, не будут доставлены до тех пор, пока скат не отпустит свой телефон. Также неясно, насколько эффективно устройства пропускают звонки службы экстренной помощи. ФБР и DHS указали, что они не заказывали исследования для измерения этого, но исследование, проведенное федеральной полицией в Канаде, показало, что обход 911 не всегда работал.

В зависимости от того, сколько телефонов находится в непосредственной близости от ската, сотни могут подключиться к устройству, что может привести к нарушению работы службы.

Как давно правоохранительные органы используют скатов?

Считается, что эта технология возникла в вооруженных силах, хотя неясно, когда она впервые была использована в зонах боевых действий или внутри США. когда ФБР использовало грубую, сфальсифицированную версию инструмента для отслеживания бывшего хакера Кевина Митника; власти назвали это устройство Triggerfish. В случае в Юте в 2009 году, агент ФБР сообщил в судебном документе, что симуляторы сотовой связи использовались правоохранительными органами более десяти лет. Он также сказал, что их использовало не только ФБР, но и Служба маршалов, Секретная служба и другие агентства. Недавние документы, полученные ACLU, также указывают на то, что в период с 2017 по 2019 год отдел расследований внутренней безопасности Министерства внутренней безопасности использовал скатов в расследованиях не менее 466 раз. BuzzFeed News ранее получил записи, показывающие, что с 2013 по 2017 год HSI использовала эту технологию 1885 раз.

BuzzFeed News ранее получил записи, показывающие, что с 2013 по 2017 год HSI использовала эту технологию 1885 раз.

Помимо возможности широкого наблюдения, есть ли у технологии другие проблемы?

Другое противоречие со скатами связано с секретностью и отсутствием прозрачности в отношении их использования. Правоохранительные органы и компании, которые производят устройства, не позволяют общественности получить информацию об их возможностях и узнать, как часто эта технология используется в расследованиях. Агентства подписывают с компаниями соглашения о неразглашении, которые они используют в качестве щита всякий раз, когда журналисты или другие лица направляют публичные запросы на получение информации о технологии. Правоохранительные органы утверждают, что преступники могли бы разработать методы защиты от слежки, чтобы подорвать технологию, если бы они знали, как она работает. Сами компании ссылаются на коммерческую тайну и конфиденциальную информацию, чтобы общественность не могла получить рекламную литературу и руководства по технологии.

В течение многих лет правоохранительные органы использовали эти устройства без судебного приказа или ордера. Даже когда они обращались за одобрением в суд, они часто описывали технологию вводящими в заблуждение терминами, чтобы она казалась менее инвазивной. Они часто называли скатов в судебных документах «ручным регистрационным устройством», пассивными устройствами, которые подключены к сети и записывают номера, набранные с определенного телефонного номера. Они скрыли тот факт, что устройства заставляют телефоны подключаться к ним, что они заставляют другие телефоны, которые не являются целевыми устройствами, подключаться к ним, и что они могут выполнять больше функций, чем просто захват номера IMSI. Что наиболее важно, они утаили тот факт, что устройство излучает сигналы, которые могут отслеживать пользователя и его телефон в частном доме. После того, как ФБР использовало ската, чтобы выследить Ригмейдена (похитителя личных данных в Сан-Хосе) в его квартире, адвокаты Ригмейдена добились от Министерства юстиции признания этого обыска в соответствии с Четвертой поправкой, для которого требуется ордер.

Однако агенты правоохранительных органов обманывали не только судей; они также вводят в заблуждение адвокатов защиты, ищущих информацию о том, как агенты отслеживают их клиентов. В некоторых судебных документах сотрудники правоохранительных органов указали, что они получили информацию о местонахождении подсудимого из «конфиденциального источника», хотя на самом деле они использовали ската для их отслеживания.

Чтобы противостоять этому обману, Министерство юстиции в 2015 году внедрило новую политику, согласно которой все федеральные агенты, участвующие в уголовных расследованиях, должны получить ордер на обыск вероятной причины, прежде чем использовать ската. Он также требует, чтобы агенты и прокуроры сообщали судьям, когда ордер, который они запрашивают, касается ската; и это требует, чтобы они ограничивали использование возможностей ската отслеживанием местоположения телефона и регистрацией телефонных номеров для звонков, полученных и сделанных по телефону. Они не могут собирать содержимое сообщений, таких как текстовые сообщения и электронные письма. А агенты обязаны удалять данные, которые они собирают, с нецелевых телефонов в течение 24 часов или 30 дней, в зависимости от обстоятельств.

А агенты обязаны удалять данные, которые они собирают, с нецелевых телефонов в течение 24 часов или 30 дней, в зависимости от обстоятельств.

Проблема, однако, в том, что политика Министерства юстиции не является законом. И хотя политика распространяется на государственные и местные правоохранительные органы, когда они работают над делом с федеральными агентами и хотят использовать устройства, она не распространяется на эти агентства, когда они работают над делами в одиночку. Чтобы устранить эту лазейку, законодателям потребуется принять федеральный закон, запрещающий использование скатов без ордера, но попытки сделать это до сих пор не увенчались успехом.

Еще одна большая проблема с политикой Министерства юстиции заключается в том, что, как отмечалось выше, она применяется только к уголовным расследованиям, а не к расследованиям, связанным с национальной безопасностью, а также включает исключения для «неотложных обстоятельств», которые четко не определены. Федеральные агенты не обязаны запрашивать ордер на использование технологии в случаях, связанных с такими обстоятельствами. Использовало ли правительство эту технологию против протестующих Black Lives Matter без ордера, вероятно, какое-то время останется секретом.

Использовало ли правительство эту технологию против протестующих Black Lives Matter без ордера, вероятно, какое-то время останется секретом.

Как заблокировать наблюдение Stingray на вашем мобильном телефоне в 2023 году

Cloudwards.net может получать небольшую комиссию с некоторых покупок, совершенных через наш сайт. Однако любые партнерские доходы не влияют на то, как мы оцениваем услуги.

Содержание

- Как заблокировать наблюдение Stingray

- Заблокировать StingRay, отключив 2G

- Могут ли VPN защитить вас от других симуляторов сотовой связи?

- Кто использует симуляторы сотовой связи?

- Сети 5G: решение?

- Заключительные мысли

- Комментарии

↑

Симуляторы сотовой связи, такие как StingRays, широко используются правоохранительными органами США, Великобритании и Канады. Продолжайте читать, чтобы узнать, что представляют собой эти устройства, какую информацию они собирают и как вы можете защитить себя от них.

Александр Хоуген (главный редактор)

— Последнее обновление:

1% от глубины

1% от глубины